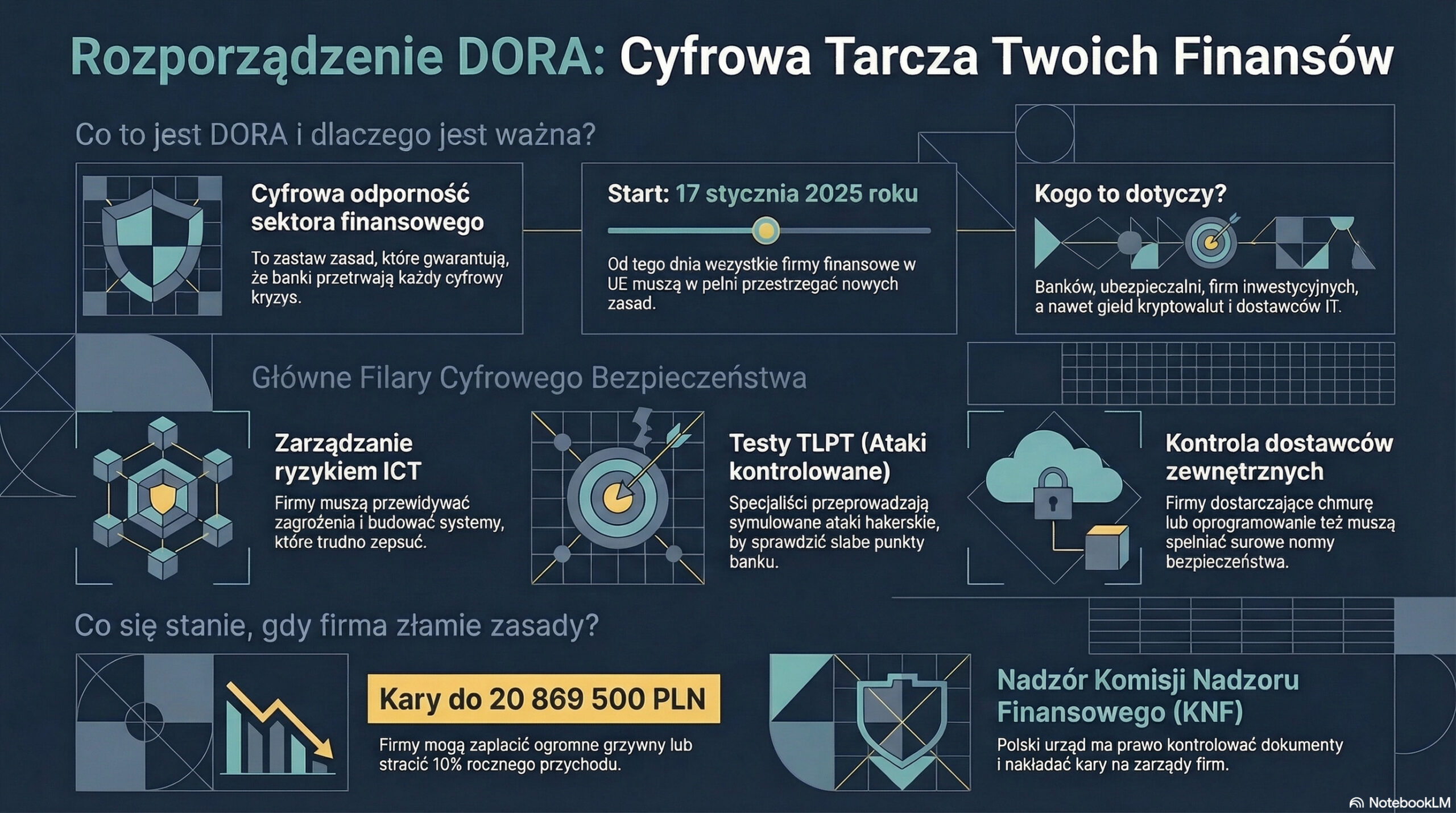

Wdrażane z niespotykaną stanowczością rozporządzenie DORA (Digital Operational Resilience Act) bezpowrotnie zmieniło krajobraz IT w Europie. Bezwzględnie zmusza ono instytucje finansowe – a także ich kluczowych podwykonawców technologicznych, co diametralnie poszerza dzisiejszy rynek docelowy – do zagwarantowania niezachwianej odporności operacyjnej infrastruktury cyfrowej. W 2026 roku zarządy spółek nie mogą już zasłaniać się wyłącznie dobrze zredagowanymi umowami. Obecnie regulatorzy wymagają twardych dowodów technologicznych, a odpowiedzialność za ciągłość usług spada bezpośrednio na kadrę zarządzającą.

Aby spełnić te restrykcyjne wymogi, publikacja ta redefiniuje pojęcie odporności. Odchodzi od definicji prawnych na rzecz brutalnej inżynierii i architektury wysokiej dostępności (High Availability).

DORA – odporność operacyjna to inżynieria, a nie biurokracja

Podczas profesjonalnego audytu DORA, organy nadzoru nie sprawdzają już tylko regulaminów. Skupiają się na fizycznych i logicznych mechanizmach architektonicznych, które warunkują przetrwanie systemów w czasie krytycznych awarii lub cyberataków. Wymogi te sprowadzają się do czterech fundamentalnych filarów inżynieryjnych:

- Automatyczne protokoły Failover: Ręczne przepinanie ruchu to relikt przeszłości. DORA wymaga wdrożenia mechanizmów, które w ułamkach sekund wykrywają niedostępność węzła głównego i bezprzerwowo przekierowują użytkowników na zapasowe środowiska serwerowe.

- Klastrowanie kaskadowe relacyjnych baz danych: Dane finansowe są najcenniejszym zasobem. Nowoczesna architektura opiera się na klastrowaniu kaskadowym, które gwarantuje nie tylko natychmiastową replikację danych w czasie rzeczywistym, ale też potężną ochronę przed utratą spójności transakcji – nawet w przypadku awarii całej strefy dostępności (Availability Zone).

- Redundancja łączności sieciowej (Multi-WAN): Awarie operatorów telekomunikacyjnych nie mogą paraliżować pracy banku czy fintechu. Wymagane jest stosowanie protokołów dynamicznego routingu (np. BGP) i połączeń Multi-WAN, aby automatycznie omijać uszkodzone ścieżki sieciowe.

- Rygorystyczne polityki testowania i retencji georedundantnych kopii zapasowych: Backup, który znajduje się w tej samej lokalizacji co dane źródłowe, z punktu widzenia unijnego prawa jest bezwartościowy. Konieczna jest rygorystyczna retencja georedundantnych kopii zapasowych, rozproszonych fizycznie i poddawanych ciągłym, zautomatyzowanym testom odtworzeniowym (Disaster Recovery).

Gwarancje SLA a rzeczywistość: Czas naprawy awarii poniżej 4 godzin

To, co bezpośrednio uderza w rynek dostawców IT i podmioty finansowe, to wymagane przez rynek parametry SLA (Service Level Agreement). Dyrektywa wymusza zdolność do błyskawicznego reagowania na incydenty. W dzisiejszych realiach gwarantowany czas naprawy awarii na poziomie 4 godzin lub szybszym stał się standardem brzegowym.

Jak udowadnia praktyka i proces przygotowania firmy do regulacji DORA i MiCA, osiągnięcie tak drastycznie krótkiego okna naprawczego (MTTR – Mean Time To Repair) jest absolutnie niemożliwe w klasycznym trybie pracy „od 8:00 do 16:00”. Awarie nie respektują dni wolnych i świąt. Jeżeli incydent wystąpi w piątek o 23:00, czas na przywrócenie systemów do pełnej funkcjonalności upływa w sobotę o 3:00 nad ranem.

Opieka dyżurowego administratora 24/7 jako jedyna racjonalna odpowiedź

W obliczu tak ogromnego ryzyka nakładanego przez organy nadzoru na zarządy spółek, posiadanie wyłącznie zautomatyzowanych systemów to za mało. Algorytmy nie rozwiążą każdego problemu infrastrukturalnego, zwłaszcza podczas złożonych ataków typu zero-day lub kaskadowych awarii sprzętowych.

Niezbędny jest zintegrowany system monitoringu połączony z błyskawiczną reakcją inżyniera. Właśnie z tego powodu profesjonalna administracja serwerami realizowana przez wyspecjalizowany zewnętrzny zespół w trybie 24/7 stała się rynkowym wymogiem. Ciągła opieka dyżurowego administratora zdejmuje z barków instytucji konieczność budowania absurdalnie drogich, wewnętrznych działów NOC/SOC.

Zabezpiecz biznes przed ryzykiem regulacyjnym DORA

DORA brutalnie weryfikuje kompetencje. Jak szerzej wyjaśniamy w artykule dotyczącym wymagań klientów finansowych wobec firm ICT, bycie zgodnym z ustawą to przede wszystkim dysponowanie twardymi dowodami technologicznymi i zasobami ludzkimi zdolnymi do natychmiastowej reakcji.

Współpraca z doświadczonym zespołem ekspertów ZdalnyAdmin to gwarancja spełnienia rygorystycznych wymogów DORA, bezpieczeństwo zarządu i nieprzerwana stabilność Twojego biznesu finansowego.

Jestem administratorem systemów i specjalistą ds. cyberbezpieczeństwa z ponad 10-letnim doświadczeniem w zarządzaniu infrastrukturą IT, serwerami Linux, usługami cloud oraz ochroną systemów produkcyjnych.

Na co dzień w ZdalnyAdmin.com.pl zajmuję się audytami bezpieczeństwa, testami penetracyjnymi, wdrożeniami SOC, hardeningiem serwerów oraz reagowaniem na incydenty bezpieczeństwa.

Pracowałem z infrastrukturą obsługującą sklepy e-commerce, systemy finansowe, aplikacje SaaS oraz środowiska o podwyższonych wymaganiach dostępności i bezpieczeństwa.

W swoich publikacjach dzielę się praktycznym doświadczeniem z zakresu cyberbezpieczeństwa, DevOps i administracji systemami — bez marketingowych uproszczeń, za to z naciskiem na realne scenariusze i obowiązujące regulacje (NIS2, DORA, ISO 27001).